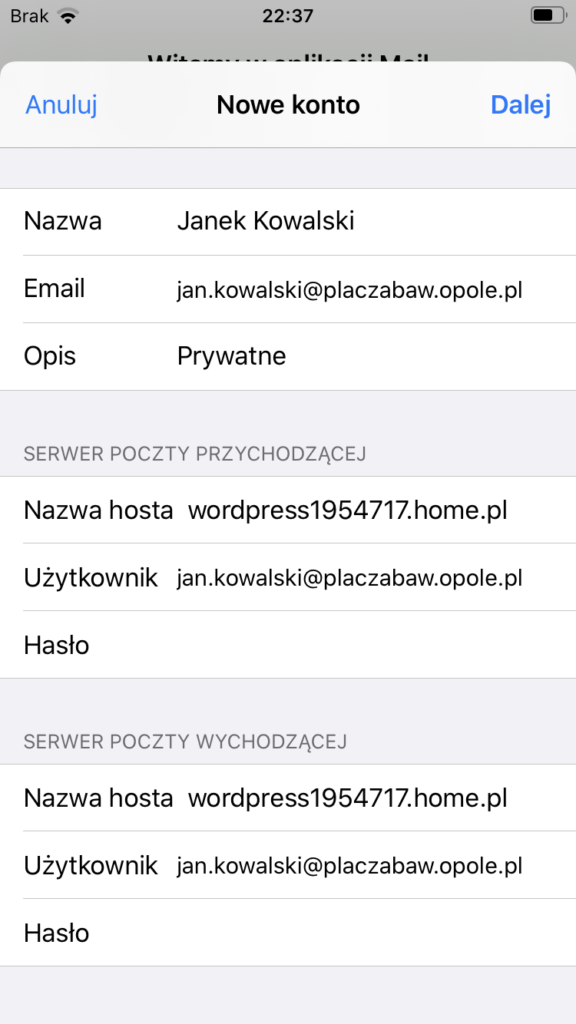

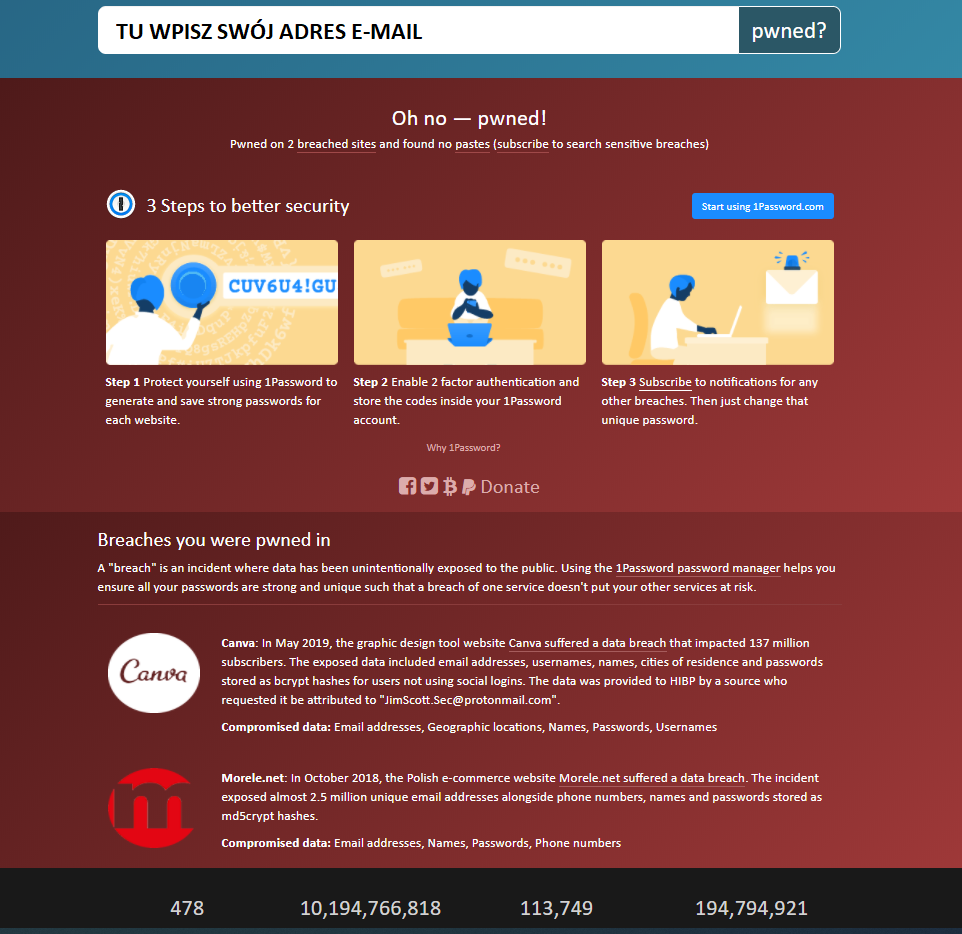

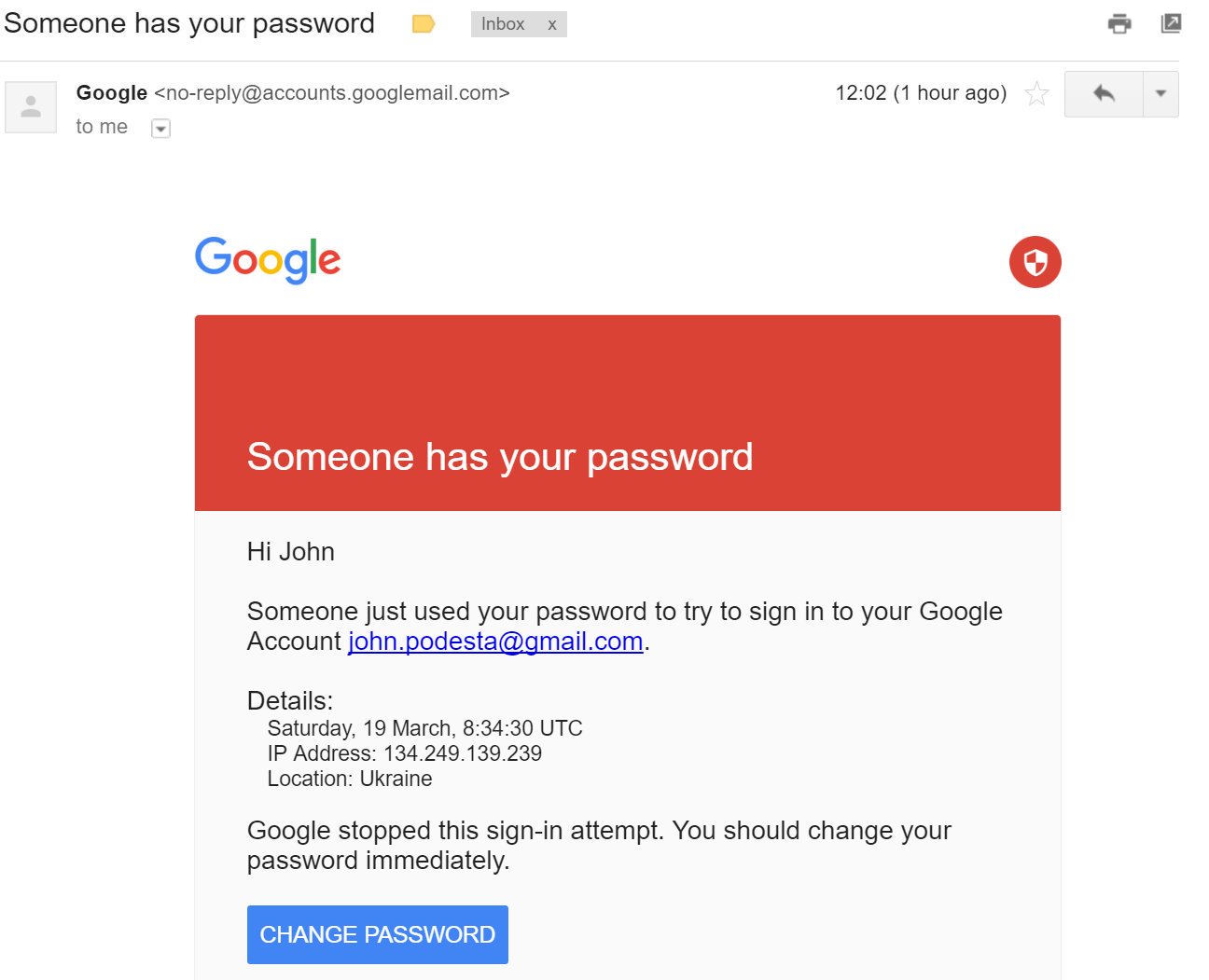

Minister Dworczyk nie korzystał z dwuskładnikowego uwierzytelnienia na skrzynce, którą mu zhackowano… -- Niebezpiecznik.pl --

Minister Dworczyk nie korzystał z dwuskładnikowego uwierzytelnienia na skrzynce, którą mu zhackowano… -- Niebezpiecznik.pl --